Las amenazas cibernéticas no solo están a la orden del día, sino que se han convertido en uno de los principales temores de la gran mayoría de los usuarios. Uno de los ataques informáticos más conocidos es el virus troyano, un tipo de malware con capacidad para entrar en computadoras y celulares ajenos sin levantar sospechas.

¿Qué hace el virus troyano? Disfrazado de software confiable, los troyanos infectan los dispositivos de sus víctimas para robar información o causar daños. Por suerte, es posible evitar caer en este tipo de ciberataques si se tiene claro cómo funcionan y qué medidas tomar para protegerse.

Qué es un virus troyano

Existen diferentes tipos de malware, y un virus troyano es uno que se presenta como un programa inofensivo, pero que en realidad tiene muy malas intenciones.

Al ser descargada e instalada, esta amenaza comienza a ejecutar sus actividades dañinas sin que el usuario se dé cuenta. El nombre ‘troyano’ proviene de la historia mitológica del Caballo de Troya, en la que se narra que un grupo de aqueos bajo el mando de Odiseo engañó a los troyanos para infiltrarse en su ciudad escondidos dentro de un gran caballo de madera, del que salieron en plena noche para acabar con la vida de sus enemigos mientras estos dormían. De igual modo, estos virus se disfrazan de software útil para engañar a los usuarios.

Entre los muchos ejemplos de virus troyano que podemos encontrar, está el de Zeus, que robaba información bancaria, y Bizarro, un troyano reciente que ha atacado a más de 70 bancos en todo el mundo.

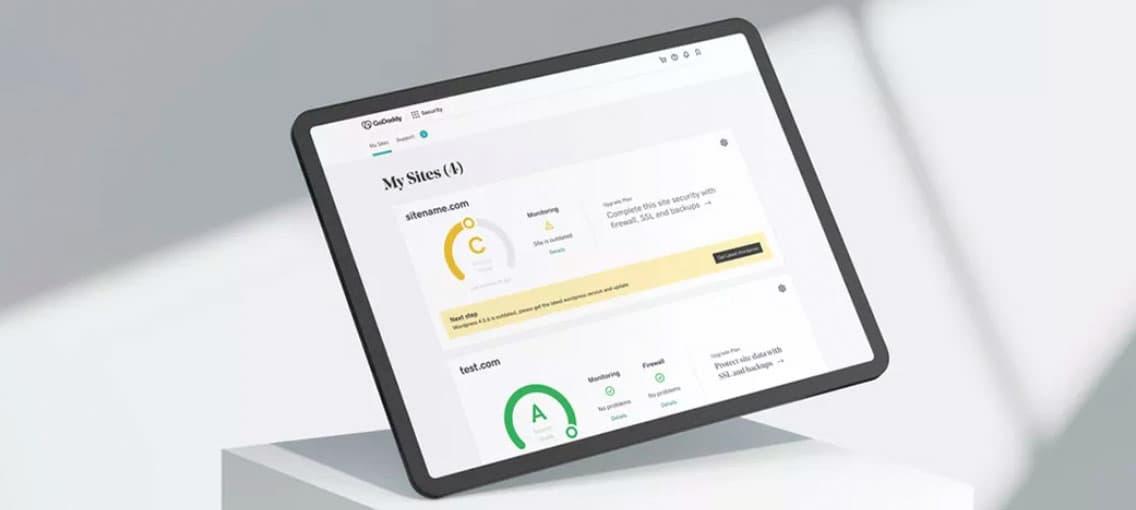

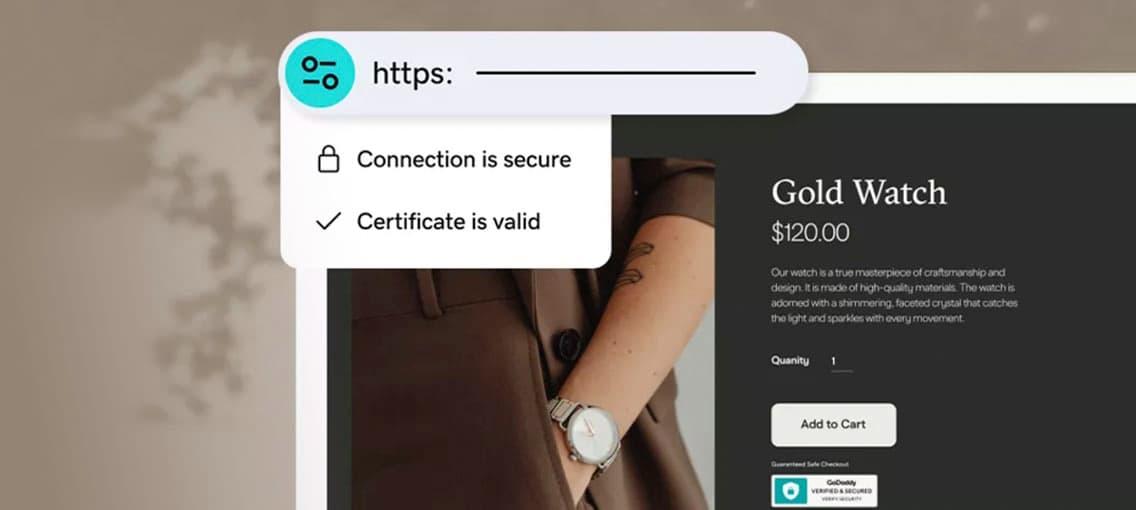

La existencia de estos virus troyanos es lo que acentúa la necesidad de contar con certificados SSL fiables y otros elementos de seguridad para páginas web de calidad.

Cómo funciona un virus troyano

Los virus troyanos funcionan engañando a los usuarios para que descarguen e instalen archivos maliciosos, haciéndoles creer que son programas legítimos que les serán de gran utilidad.

Una vez dentro del sistema, el troyano puede ejecutar diferentes tareas malintencionadas, como por ejemplo robar información personal, espiar al usuario o tomar el control del dispositivo de forma remota.

Su capacidad para pasar desapercibido es lo que lo convierte en una amenaza especialmente dañina, ya que puede funcionar durante semanas, meses o incluso años sin que se detecte su presencia. Por ejemplo, los troyanos bancarios como Qakbot han sido diseñados para robar credenciales financieras, causando grandes pérdidas económicas.

Signos de infección por un troyano

Detectar la presencia de un troyano en un equipo electrónico puede ser difícil, pero existen ciertos indicios que pueden alertar de su presencia. ¡Si notan alguno de los que les detallamos a continuación, es posible que su computadora esté infectada!

- El equipo funciona más lentamente o se bloquea con frecuencia.

- Cambios en la resolución de pantalla o en la barra de tareas.

- Aparecen programas desconocidos en el administrador de tareas.

- Aumento de ventanas emergentes o redirección a sitios web no deseados.

- Aparición de correos de spam en grandes cantidades.

Ante cualquiera de estos síntomas, es necesario actuar con rapidez y utilizar un software antivirus que les permita tomar las medidas necesarias para eliminar el malware.

Métodos para prevenir infecciones por troyanos

No siempre es posible evitar la infección por troyanos, por lo que es importante conocer las características del virus troyano para intentar prevenir esta amenaza a toda costa.

Las siguientes son algunas de las mejores opciones para protegerse de ellos:

- Usar un antivirus actualizado que permita detectar y eliminar troyanos antes de que causen graves daños. En este caso, siempre será mejor recurrir a un software de pago, con un mayor compromiso con el bienestar de los dispositivos de sus clientes.

- Nunca abrir archivos adjuntos de fuentes poco fiables o que despierten sospechas, así como tampoco hacer clic en links de correos electrónicos que provengan de remitentes desconocidos. ¡Los troyanos suelen difundirse a través de técnicas de phishing!

- Mantener el software actualizado, tanto el del antivirus como el del sistema operativo y el resto de programas. Además de ofrecer nuevas funcionalidades, estas actualizaciones suelen incluir parches de seguridad que corrigen posibles vulnerabilidades explotadas por los troyanos.

Cómo eliminar un virus troyano de tu sistema

Si están viéndose afectados por un virus troyano y no saben cómo eliminarlo, sigan estos pasos para intentar salir del lío antes de que sus efectos sean más perjudiciales aún.

- Desconectar la computadora de internet, para evitar que el troyano siga comunicándose con sus servidores o descargue más malware.

- Iniciar el equipo en modo seguro, para que el virus troyano no pueda ejecutarse al arrancar.

- Usar un escáner antivirus con un software fiable, para poder ser especializado en este tipo de ciberamenaza, para identificar y eliminar el troyano.

- Si el antivirus no lo elimina automáticamente, buscar programas o archivos sospechosos y eliminarlos de forma manual.

- Si aún así todo falla, la mejor solución es restaurar una copia de seguridad o punto de restauración anterior a la infección.

Por supuesto, si no consiguen quitarse de encima al virus troyano, la mejor recomendación es que soliciten ayuda a un experto. Estas cosas no pueden dejarse en manos de cualquiera, ¡y menos aún si comienzan a complicarse!

Consejos adicionales para proteger tu PC

Además de los métodos mencionados hasta el momento, existen otras formas de reforzar la seguridad de sus equipos informáticos que les interesa conocer.

- Descargar y activar un firewall que les permita bloquear el acceso no autorizado a su red.

- Utilizar autenticación en dos factores, opción que permite añadir una capa adicional de seguridad a sus cuentas y dificulta el acceso a los ciberdelincuentes.

- Hacer copias de seguridad con regularidad de sus archivos importantes, para poder restaurarlos en caso de sufrir una infección.

Mantener buenos hábitos de higiene digital y permanecer siempre alerta ante posibles amenazas es clave para mantener su computadora segura, ¡y con ella, también todos los archivos que guardan en su interior!