Als Freelance-Developer Marcus Weber eines Morgens seine E-Mails checkte, brach seine Welt zusammen: Drei seiner Kunden-Websites waren offline. Gehackt. Über Nacht. Ein einziges geknacktes Passwort hatte ausgereicht, um seine gesamte Reputation zu gefährden. Zwei Verträge verlor er sofort, seine Existenz als Freelancer stand auf dem Spiel.

Was Marcus damals nicht wusste: Mit 2-Faktor-Authentifizierung wäre dieser Albtraum nie passiert.

Zwischen deinem Account und einem Angreifer stehen oft nur ein Passwort und ein Benutzername. Selbst sichere Passwörter schützen nicht mehr zuverlässig, wenn ganze Passwort-Datenbanken gehackt werden. Die Lösung? 2-Faktor-Authentifizierung (2FA) – eine zusätzliche Sicherheitsebene, die das Bundesamt für Sicherheit in der Informationstechnik (BSI) für alle sicherheitskritischen Anwendungen dringend empfiehlt.

In diesem Guide erfährst du:

- Was 2FA genau ist und wie es funktioniert

- Welche 2FA-Methoden es gibt (und welche am sichersten sind)

- Wie du 2FA in 5 Minuten einrichtest

- Warum 2FA besonders für dein Webhosting unverzichtbar ist

Was ist 2FA? – Die Definition einfach erklärt

2FA steht für "2-Faktor-Authentifizierung" (auch 2-Stufen-Authentifizierung, 2-Phasen-Authentifizierung oder 2-Wege-Authentifizierung genannt). Bei diesem Sicherheitsverfahren musst du deine Identität durch zwei verschiedene, unabhängige Merkmale aus unterschiedlichen Kategorien beweisen.

Das Geldautomaten-Prinzip: 2FA im Alltag

Du kennst 2FA bereits: Wenn du am Geldautomaten Geld abhebst, brauchst du:

- Deine EC-Karte (etwas, das du besitzt)

- Deine PIN (etwas, das du weißt)

Selbst wenn jemand deine Karte findet, kann er ohne PIN nichts damit anfangen.

Kurz gesagt: Bei der 2-Faktor-Authentifizierung musst du deine Identität durch zwei verschiedene Merkmale beweisen – zum Beispiel ein Passwort (was du weißt) und einen Code aus einer App (was du besitzt).

Warum "Benutzername + Passwort" KEINE 2FA ist

Beide gehören zur Kategorie "Wissen" – es handelt sich also nur um eine 1-Faktor-Authentifizierung. Der Sicherheitsgewinn ist minimal, zumal der Benutzername oft öffentlich zugänglich ist (z.B. deine E-Mail-Adresse).

Die größten Bedrohungen für deine Online-Accounts

1. Schwache Passwörter und Passwort-Recycling

"Passwort123", "Sommer2024" oder der Name deines Haustiers – solche Passwörter sind innerhalb von Sekunden geknackt. Noch gefährlicher: Viele nutzen dasselbe Passwort für mehrere Accounts. Wird es einmal kompromittiert, sind alle Accounts gefährdet.

2. Datenbank-Hacks bei großen Diensten

Selbst große Unternehmen werden gehackt. Wenn eine Passwort-Datenbank eines Online-Shops oder Dienstleisters geknackt wird, sind auch sichere Passwörter nicht mehr sicher. Angreifer probieren diese Passwörter dann bei anderen Diensten aus – oft mit Erfolg.

Erfahre mehr zum Thema: Passwort hacken – wie Profis Passwörter herausfinden & du dich schützen kannst

3. Phishing-Angriffe

Professionell gestaltete Fake-Websites täuschen dich, sodass du dein Passwort freiwillig eingibst. Die E-Mail sieht aus wie von deiner Bank, der Link führt zu einer perfekten Kopie der Website – und schon haben die Angreifer deine Zugangsdaten.

4. Brute-Force-Attacken

Automatisierte Programme probieren Millionen von Passwort-Kombinationen durch, bis sie das richtige finden. Moderne Rechner schaffen mehrere Milliarden Versuche pro Sekunde.

5. Social Engineering

Angreifer manipulieren dich geschickt, damit du ihnen vertrauliche Informationen preisgibst – oft durch scheinbar harmlose Gespräche oder gefälschte Support-Anfragen.

Was nach einem Account-Hack passieren kann

Die Konsequenzen eines erfolgreichen Hacks gehen weit über einen "gesperrten Account" hinaus:

Für Privatpersonen:

- Identitätsdiebstahl (Angreifer geben sich als du aus)

- Finanzbetrug (Zugriff auf Banking, PayPal, Kreditkarten)

- E-Mail-Hijacking (Zugriff auf alle Accounts über "Passwort vergessen")

- Social-Media-Übernahme (Rufschädigung, Betrug an Freunde)

- Erpressung (Drohung mit Veröffentlichung privater Daten)

Für Selbstständige, Freelancer und kleine Unternehmen:

- Website-Hacks (Malware, Defacement, Datenverlust)

- Kundendaten gefährdet (DSGVO-Verstöße, Schadensersatzforderungen)

- Betriebsgeheimnisse ausgespäht (Kunden, Preise, Strategien)

- Reputationsschaden (Kunden verlieren Vertrauen)

- Geschäftsstillstand (Websites offline, E-Mail-Zugang weg)

Die 3 Faktoren der Authentifizierung

Um zu verstehen, was echte 2-Faktor-Authentifizierung ausmacht, musst du die drei grundlegenden Authentifizierungsfaktoren kennen:

Faktor 1: Wissen (etwas, das du weißt)

- Passwörter, PINs, Sicherheitsfragen

Faktor 2: Besitz (etwas, das du hast)

- Smartphone mit App, Hardware-Token, Bankkarte

Faktor 3: Inhärenz (etwas, das du bist)

- Fingerabdruck, Gesichtserkennung, Iris-Scan

Die goldene Regel: Die beiden Faktoren müssen aus VERSCHIEDENEN Kategorien stammen!

Die besten 2FA-Methoden im Vergleich

1. Authenticator-Apps (EMPFOHLEN)

Smartphone-Apps generieren zeitlich begrenzte Einmalkennwörter (6-stellige Codes, gültig für 30 Sekunden).

Die besten Apps:

- Google Authenticator – Kostenlos, einfach

- Microsoft Authenticator – Cloud-Backup, Push-Benachrichtigungen

- Authy – Multi-Device-Sync

Was ist ein 2FA-Code?

Der 2FA-Code (auch: 2FA-Einmalcode, Authentifizierungscode oder TOTP-Code) ist die 6-stellige Zahl, die deine Authenticator-App generiert. Jeder Code ist nur 30 Sekunden gültig, danach wird automatisch ein neuer generiert.

Wichtig: Diesen Code niemals mit anderen teilen! Kein seriöser Support wird dich jemals nach deinem 2FA-Code fragen.

Vorteile von Authenticator-Apps:

- Kostenlos – keine zusätzlichen Kosten

- Funktioniert offline – keine Internetverbindung nötig

- Sehr sicher – TOTP ist ein erprobter Standard

- Einfache Einrichtung – QR-Code scannen, fertig

- Für unzählige Dienste nutzbar – eine App für alle Accounts

So richtest du 2FA mit einer Authenticator-App ein:

- Lade die App herunter (App Store/Play Store)

- Gehe zu den Sicherheitseinstellungen deines Accounts

- Wähle "2-Faktor-Authentifizierung aktivieren"

- Scanne den QR-Code mit der App

- Fertig! Die App generiert jetzt alle 30 Sekunden einen neuen Code

Zeitaufwand: 2-3 Minuten

Die Vorteile:

- Kostenlos

- Funktioniert offline

- Sehr sicher (TOTP-Algorithmus)

- Einfache Einrichtung

Die Nachteile:

- Smartphone-Verlust problematisch (ohne Backup)

2. Hardware-Token (FÜR PROFIS)

Physische USB-Sticks oder Smartcards mit Sicherheitschip. Empfehlenswert sind FIDO-U2F-Token (z.B. YubiKey).

Unterstützt von: Google, Facebook, GitHub, Dropbox, Twitter und vielen mehr

Die Vorteile:

- Höchste Sicherheit

- Phishing-resistent (funktioniert nur auf echter Website)

- Keine Batterien nötig

Die Nachteile:

- Kosten (20-55€)

- Kann verloren gehen (immer 2 Token registrieren!)

Marcus' Lösung:

"Für meine Agentur nutzt jedes Team-Mitglied 2 YubiKeys – einer am Schlüsselbund, einer im Tresor. Seit der Umstellung: 0 Sicherheitsvorfälle in 2 Jahren."

3. SMS-Code (NICHT EMPFOHLEN)

Warum problematisch?

- SMS können abgefangen werden (SS7-Schwachstelle)

- SIM-Swapping-Angriffe

- Keine Internetverbindung = kein Code

BSI-Empfehlung: SMS nur nutzen, wenn keine bessere Alternative verfügbar.

4. Biometrische Authentifizierung

Fingerabdruck, Gesichtserkennung oder Iris-Scan.

Das Problem: Nicht 100% zuverlässig. Stiftung Warentest: 37 von 94 Smartphones ließen sich durch ein Foto entsperren.

Empfehlung: Biometrie als Komfort-Feature OK, für kritische Accounts (Banking, Hosting) zusätzlich App/Token nutzen.

Vergleichstabelle

| Kriterium | Authenticator-App | Hardware-Token | SMS | Biometrie |

|---|---|---|---|---|

| Sicherheit | ⭐⭐⭐⭐⭐ | ⭐⭐⭐⭐⭐ | ⭐⭐ | ⭐⭐⭐ |

| Kosten | Kostenlos | 20-55€ | Kostenlos | Enthalten |

| BSI-Empfehlung | Ja | Ja | Notlösung | Eingeschränkt |

Unsere Empfehlung:

- Für Privatpersonen: Authenticator-App

- Für Selbstständige: Authenticator-App + Hardware-Token für kritische Accounts

- Für Unternehmen: Hardware-Token für alle Mitarbeiter

2FA für dein Webhosting – Warum unverzichtbar?

Dein Webhosting-Account ist der Schlüssel zu allem:

- Admin-Zugang zu allen deinen Websites

- Kundendaten, E-Mail-Postfächer, Datenbanken

- SSL-Zertifikate, Domain-Verwaltung

Ein gehackter Hosting-Account bedeutet:

- Alle Websites offline oder gehackt

- Kundendaten in fremden Händen (DSGVO-Verstoß!)

- Reputationsschaden, Umsatzverlust

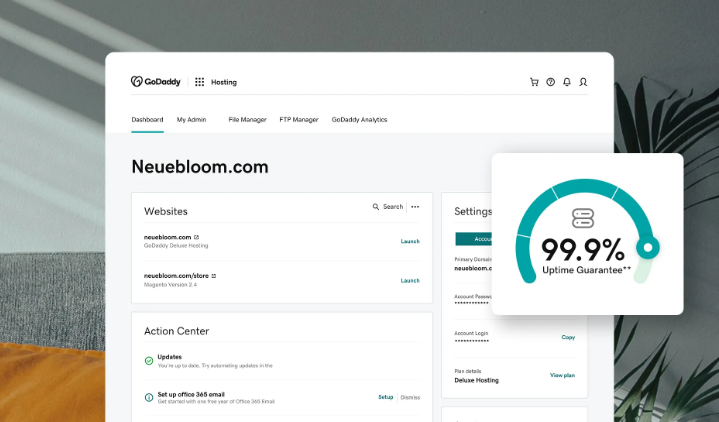

2FA bei Webhosting von GoDaddy einrichten

- Melde dich bei godaddy.com an

- Gehe zu "Mein Profil" → "Sicherheit"

- Klicke auf "Zwei-Faktor-Authentifizierung aktivieren"

- Wähle die Authentifikationsmethode

Gesamtdauer: 3-5 Minuten

Sicherheitsgewinn: 99,9% sicherer vor unbefugtem Zugriff!

Marcus' Erfolgsgeschichte mit GoDaddy

Nach seinem Hack wechselte Marcus zu Managed WordPress Hosting von GoDaddy.

Seine Implementierung:

- Hardware-Token (FIDO-U2F) für alle Team-Mitglieder

- 2FA via Authenticator-Apps für alle Client-Admin-Panels

- Automatische tägliche Backups mit 1-Klick-Wiederherstellung

Die Ergebnisse:

- 0 Sicherheitsvorfälle in 2 Jahren

- Von Solo-Freelancer zu 8-Personen-Agentur

- 47 Kunden-Websites zentral verwaltet

- Client-Retention-Rate: 94%

- Durchschnittlich 35% höhere Conversion-Raten

"Das integrierte Dashboard von GoDaddy lässt mich Ressourcen mit einem Klick anpassen. Wenn eine Kampagne viral geht, skaliere ich sofort hoch. Mit 2FA und täglichen Backups schlafe ich endlich wieder ruhig." – Marcus Weber

Spezialfall: Was ist 2FA bei Fortnite?

Fortnite 2FA schützt deinen Epic Games Account vor Diebstahl.

Warum wichtig?

- Skins und V-Bucks (teils Hunderte Euro wert)

- Monate/Jahre Spielfortschritt

- Verknüpfte Zahlungsmethoden

So aktivierst du 2FA bei Fortnite:

- Gehe zu epicgames.com

- Wähle "Passwort & Sicherheit"

- Aktiviere "Authenticator-App" (sicherer als E-Mail)

- Scanne den QR-Code

- BONUS: Gratis "Boogie Down" Emote!

Dauer: 3-5 Minuten

Tipp für Eltern: Gaming-Accounts sind perfekt, um Kindern Sicherheitsbewusstsein beizubringen – und sie bekommen eine Belohnung im Spiel!

Die 5 häufigsten Fehler bei 2FA

Fehler 1: Kein Backup-Zugang

Das Problem:

Dein Smartphone ist kaputt, verloren oder gestohlen. Ohne Backup-Zugang kommst du nicht mehr in deine Accounts – auch nicht in dein Webhosting. Deine Websites sind faktisch offline für dich.

Die Lösung:

- Backup-Codes ausdrucken – bei der 2FA-Aktivierung zeigen dir die meisten Dienste 10 Backup-Codes. Drucke sie aus und bewahre sie sicher auf (Tresor, verschlossene Schublade).

- Zweites Gerät registrieren – Richte 2FA auch auf einem Tablet oder zweiten Smartphone ein (bei Apps mit Multi-Device-Sync wie Authy).

- Zwei Hardware-Token kaufen – Einen fürs Schlüsselbund, einen sicher zu Hause aufbewahrt. Im Team: Mehrere Personen berechtigen – Mindestens 2 Team-Mitglieder sollten Zugriff auf kritische Accounts haben.

Fehler 2: SMS als einzige Methode nutzen

Das Problem:

- SMS können abgefangen werden (SS7-Schwachstelle)

- SIM-Swapping-Angriffe nehmen zu

- Im Ausland oft nicht verfügbar oder teuer

- Kein Empfang = kein Zugriff

Die Lösung:

- Authenticator-App nutzen (funktioniert offline, deutlich sicherer)

- Hardware-Token für besonders kritische Accounts

- SMS nur als Backup-Methode zusätzlich zu App/Token

Fehler 3: Gleiches Passwort trotz 2FA

Problem:

2FA schützt vor Account-Übernahme, aber nicht vor Phishing in Echtzeit. Wenn du auf einer Fake-Website Passwort UND 2FA-Code eingibst, können Angreifer diese sofort nutzen (solange der Code gültig ist).

Lösung:

- Trotzdem starke, einzigartige Passwörter für jeden Account

- Passwort-Manager nutzen (z.B. 1Password, Bitwarden, LastPass – natürlich mit 2FA gesichert!)

- Immer URL prüfen – besonders bei Login-Seiten

- Niemals 2FA-Codes auf unbekannten Seiten eingeben

Fehler 4: 2FA nur für "wichtige" Accounts

Problem:

Angreifer nutzen weniger geschützte Accounts als Einstieg. Beispiel: Dein alter Forum-Account von 2010 mit derselben E-Mail-Adresse wie dein Webhosting. Wird das Forum gehackt und die Passwort-Datenbank geleakt, probieren Angreifer diese Kombination bei anderen Diensten.

Lösung:

- 2FA überall aktivieren, wo verfügbar

- Priorisieren: Erst kritische Accounts, dann nach und nach alle anderen

- Verschiedene Passwörter für verschiedene Wichtigkeitsstufen – nie dasselbe!

Fehler 5: Backup-Codes in unverschlüsselten Notizen

Das Problem:

"Ich schreibe mir die Backup-Codes in eine Notiz-App, damit ich sie nicht verliere." – Wenn dein Gerät gehackt wird, haben Angreifer sofort alle Backup-Codes.

Die Lösung:

- Verschlüsselter Passwort-Manager für digitale Speicherung

- Ausdrucken und physisch sicher aufbewahren (Tresor, verschlossener Schrank)

- Niemals in Cloud-Notizen (Google Keep, Apple Notes etc.)

- Niemals in unverschlüsselten Dateien auf dem Desktop

Fazit: 2FA ist Pflicht, keine Kür

Die Zahlen sprechen für sich

- 99,9% aller automatisierten Angriffe blockiert (Microsoft)

- 96% weniger Account-Übernahmen (Google)

- 0 Sicherheitsvorfälle bei Marcus (2 Jahre mit 2FA)

- 30.000€+ Schaden durch einen Hack ohne 2FA

- 2-5 Minuten Setup pro Account

- 0€ Kosten für Apps

Wann ist 2FA besonders wichtig?

KRITISCH: Hier ist 2FA absolut unverzichtbar

Bei deinem E-Mail-Account ist 2FA besonders kritisch, denn über deine E-Mail-Adresse können Angreifer praktisch alle anderen Accounts übernehmen – sie ist der digitale Generalschlüssel zu deinem Online-Leben. Ebenso wichtig ist die Absicherung deines Webhosting-Zugangs, denn ein Hack kann hier deine gesamte Website lahmlegen oder für kriminelle Zwecke missbrauchen. Dein Banking und Online-Banking sollten selbstverständlich mit 2FA geschützt sein, da hier direkter Zugriff auf dein Geld besteht. Auch dein Passwort-Manager benötigt unbedingt 2FA, denn er enthält die Zugangsdaten zu allen deinen anderen Diensten – fällt er in falsche Hände, sind alle deine Accounts kompromittiert.

WICHTIG: Hier solltest du 2FA dringend aktivieren

Für Social Media Business-Accounts ist 2FA sehr wichtig, da diese oft mit Werbebudgets, Kundenkontakten und deiner geschäftlichen Reputation verbunden sind – ein Hack kann hier erheblichen finanziellen und Image-Schaden verursachen. Als Amazon-Verkäufer oder auf anderen E-Commerce-Plattformen bewegst du echtes Geld und hast Zugang zu Kundendaten, weshalb 2FA hier dringend empfohlen wird. Deine Cloud-Speicher wie Dropbox, Google Drive oder OneDrive enthalten oft sensible private oder geschäftliche Dokumente, Fotos und Backups, die geschützt werden müssen. Auch GitHub und ähnliche Entwicklerplattformen sollten abgesichert sein, da über diese Zugänge oft direkter Zugriff auf Unternehmens-Code und Produktionsumgebungen besteht.

EMPFOHLEN: Hier ist 2FA eine sinnvolle Zusatzabsicherung

Bei Gaming-Accounts wie Steam, PlayStation Network oder Xbox Live macht 2FA durchaus Sinn, denn diese enthalten oft teure Spielesammlungen, In-Game-Käufe und persönliche Erfolge, die du nicht verlieren möchtest. Für private Social Media-Konten wie Instagram, Facebook oder Twitter ist 2FA ebenfalls empfehlenswert, um Identitätsdiebstahl zu verhindern und zu vermeiden, dass jemand in deinem Namen postet. Auch bei Shopping-Accounts wie Amazon, eBay oder Zalando ist die Aktivierung von 2FA sinnvoll, da hier deine Zahlungsinformationen und Lieferadressen hinterlegt sind. Grundsätzlich gilt: Auch wenn ein Account nicht in die kritische Kategorie fällt, schadet zusätzliche Sicherheit nie – im Zweifelsfall lieber einmal mehr 2FA aktivieren als einmal zu wenig.

2FA-Checkliste für Unternehmen & Teams

Phase 1: Bestandsaufnahme (1 Woche)

- Liste aller kritischen Accounts erstellen (Webhosting, E-Mail, Cloud, CMS, Finanzen)

- Prüfen: Welche Accounts unterstützen 2FA?

- Prüfen: Welche Mitarbeiter haben Zugriff auf welche Accounts?

- Risikobewertung: Welche Accounts wären am verheerendsten bei Hack?

Phase 2: Hardware beschaffen (1-2 Wochen)

- Budget für Hardware-Token freigeben (ca. 50-100€ pro Mitarbeiter)

- YubiKeys oder ähnliche FIDO-U2F-Token bestellen (pro Person!)

- Authenticator-Apps evaluieren (für Accounts ohne U2F-Support)

- Backup-Strategie festlegen (wo werden Backup-Codes gesichert?)

Phase 3: Richtlinien erstellen (1 Woche)

- Security-Policy schriftlich fixieren (Teil des Arbeitsvertrags)

- 2FA-Pflicht für alle kritischen Accounts definieren

- Onboarding-Prozess dokumentieren

- Offboarding-Prozess dokumentieren

- Konsequenzen bei Verstößen festlegen (nicht punitiv, sondern Nachschulung)

Phase 4: Schulung (laufend)

- Initiales Security-Training für alle Mitarbeiter (2-3 Stunden)

- Was ist 2FA und warum ist es wichtig?

- Wie erkenne ich Phishing?

- Wie gehe ich mit Passwörtern um?

- Was tun bei Verdacht auf Sicherheitsvorfall?

- Praktische Übung: 2FA für Test-Account einrichten

- Monatliche Auffrischungen (15 Minuten im Team-Meeting)

- Phishing-Simulationen (quartalsweise)

Phase 5: Implementierung (2-4 Wochen)

- 2FA für alle kritischen Accounts aktivieren

- Priorität 1: Webhosting, E-Mail, Banking

- Priorität 2: Cloud-Services, CMS-Zugänge

- Priorität 3: Alle weiteren Accounts

- Jeder Mitarbeiter registriert seine beiden Token bei allen relevanten Accounts

- Backup-Codes zentral aber verschlüsselt ablegen (Passwort-Manager für Teams)

- Dokumentation: Wer hat wo Zugriff?

Phase 6: Monitoring & Wartung (laufend)

- Quartalsweise Review: Sind alle Token noch funktionsfähig?

- Neue Mitarbeiter: Onboarding-Checkliste abarbeiten

- Ausscheidende Mitarbeiter: Offboarding-Checkliste abarbeiten

- Neue Accounts: Sofort mit 2FA absichern (nicht aufschieben!)

- Security-Incidents dokumentieren und Learnings ableiten

Phase 7: Kontinuierliche Verbesserung

- Feedback von Mitarbeitern einholen (ist 2FA zu umständlich? Wo hakt es?)

- Neue 2FA-Methoden evaluieren (gibt es bessere Lösungen?)

- Best Practices aus der Branche übernehmen

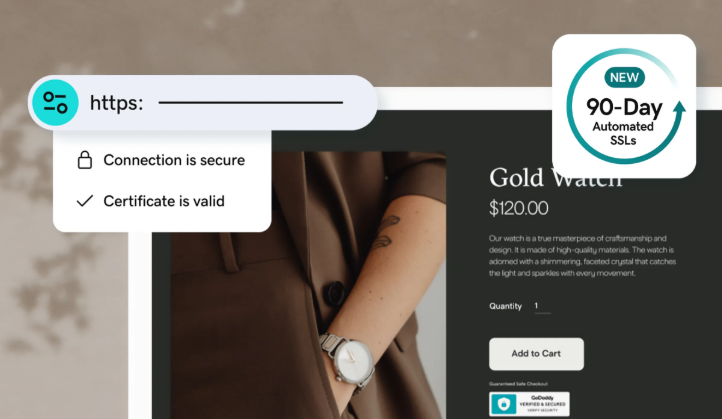

Sichere dein Webhosting mit GoDaddy

Was GoDaddy bietet:

- Integrierte 2FA-Unterstützung

- Automatische tägliche Backups (1-Klick-Wiederherstellung)

- 99,9% Uptime-Garantie

- Kostenlose SSL-Zertifikate

- 24/7 DDoS-Schutz

- Bis zu 2x schnellere Performance

- Benutzerfreundliches Dashboard

FAQ: Die wichtigsten Fragen zu 2FA

Was bedeutet 2FA?

2FA steht für 2-Faktor-Authentifizierung und ist ein Sicherheitsverfahren, das deine Online-Konten besonders gut schützt. Dabei musst du zwei verschiedene Nachweise deiner Identität erbringen, die aus unterschiedlichen Kategorien stammen. Das bedeutet konkret: Du brauchst etwas, das du weißt (wie dein Passwort), und zusätzlich etwas, das du besitzt (wie dein Smartphone) oder etwas, das du bist (wie deinen Fingerabdruck). Durch diese Kombination wird es für Angreifer extrem schwierig, auf dein Konto zuzugreifen.

Wie funktioniert 2FA?

Der Ablauf der 2-Faktor-Authentifizierung ist ganz einfach und dauert nur wenige Sekunden. Zuerst gibst du wie gewohnt dein Passwort ein, um dich anzumelden. Danach wirst du aufgefordert, einen zweiten Faktor zu erbringen – das kann ein Code aus deiner Authenticator-App sein, ein Hardware-Token, den du ansteckst, oder dein Fingerabdruck. Erst wenn beide Faktoren korrekt sind, erhältst du Zugriff auf dein Konto.

Was ist ein 2FA-Code?

Ein 2FA-Code ist die sechsstellige Zahl, die dir deine Authenticator-App anzeigt. Diese Zahlenkombination wird automatisch generiert und ist nur für 30 Sekunden gültig. Nach Ablauf dieser Zeit erstellt die App einen neuen, einzigartigen Code. Dadurch ist selbst ein abgefangener Code nach kurzer Zeit völlig nutzlos für Angreifer.

Ist 2FA wirklich sicher?

Ja, 2FA ist extrem wirksam und bietet nachweislich einen hervorragenden Schutz! Laut Microsoft werden durch 2FA beeindruckende 99,9 Prozent aller automatisierten Angriffe erfolgreich blockiert. Google hat ähnlich positive Ergebnisse veröffentlicht: Bei Konten mit aktivierter 2FA sinkt die Rate der Account-Übernahmen um ganze 96 Prozent. Diese Zahlen zeigen deutlich, dass 2FA eine der effektivsten Sicherheitsmaßnahmen überhaupt ist.

Kostet 2FA extra?

Nein, die Nutzung von 2FA verursacht in der Regel keine zusätzlichen Kosten! Authenticator-Apps wie Google Authenticator, Microsoft Authenticator oder Authy sind komplett kostenlos und können einfach heruntergeladen werden. Nur wenn du dich für einen physischen Hardware-Token entscheidest, fällt eine einmalige Investition von etwa 20 bis 55 Euro an – das ist aber völlig optional. Die meisten Nutzer kommen mit der kostenlosen App-Lösung bestens zurecht.

Was tun bei Smartphone-Verlust?

Ein verlorenes Smartphone ist ärgerlich, macht deine Konten aber nicht unerreichbar, wenn du vorgesorgt hast. Logge dich mit deinen gespeicherten Backup-Codes oder einem Backup-Token in dein Konto ein. Anschließend entfernst du das verlorene Gerät aus deinen Sicherheitseinstellungen und richtest 2FA auf deinem neuen Smartphone komplett neu ein. Deshalb ist es so wichtig, die Backup-Codes beim Einrichten von 2FA sicher aufzubewahren – am besten ausgedruckt an einem sicheren Ort.

Ist 2FA per SMS sicher?

Nein, SMS-basierte 2FA gilt heute als nicht mehr ausreichend sicher und sollte vermieden werden. Das Problem liegt in der veralteten SS7-Technologie, die Schwachstellen aufweist, und der Gefahr von SIM-Swapping-Angriffen, bei denen Kriminelle deine Telefonnummer übernehmen. Stattdessen solltest du unbedingt eine Authenticator-App verwenden, die deutlich sicherer ist. Falls SMS die einzige verfügbare Option ist, ist sie immer noch besser als gar keine 2FA – aber eine App-Lösung ist definitiv vorzuziehen.

Was ist 2FA bei Fortnite?

Bei Fortnite bedeutet 2FA die Absicherung deines Epic Games Accounts mit der 2-Faktor-Authentifizierung. Epic Games motiviert seine Spieler zur Nutzung dieser Sicherheitsfunktion mit einer besonderen Belohnung: Aktivierst du 2FA, erhältst du das beliebte "Boogie Down" Emote völlig kostenlos! Das ist eine tolle Win-Win-Situation: Dein Account ist besser geschützt und du bekommst noch einen coolen Ingame-Bonus dazu. Die Aktivierung dauert nur wenige Minuten und lohnt sich daher auf jeden Fall.

Titelmotiv: Unsplash